کنترل دسترسی کاربران درRole Based Access Control – Device42

کنترل دسترسی مبتنی بر نقش (Role-Based Access Control) در Device42

این مستند نحوهی تنظیم و مدیریت کنترل دسترسی مبتنی بر نقش (RBAC) در Device42 را توضیح میدهد. این قابلیت به شما امکان میدهد دسترسی کاربران را بر اساس موقعیت مکانی، دپارتمان، بخش، و نهادهای سازمانی محدود کنید.

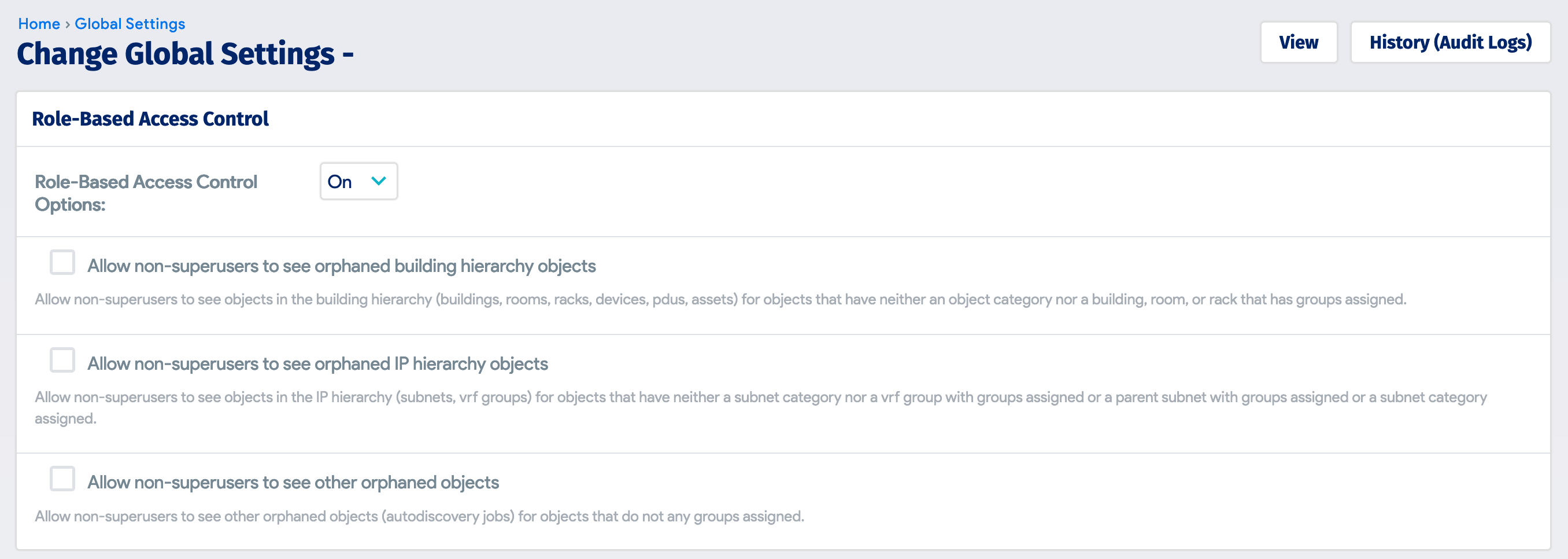

۱. راهاندازی کنترل دسترسی مبتنی بر نقش (RBAC)

برای فعال کردن RBAC در Device42، مراحل زیر را انجام دهید:

- به مسیر Tools > Settings > Global Settings بروید.

- روی Edit در بالای صفحه کلیک کنید.

- گزینه Role-Based Access Control را تنظیم کنید:

- On: برای فعالسازی RBAC

- Off: غیرفعالسازی (حالت پیشفرض)

- تنظیمات را ذخیره کنید.

نکته: در این بخش همچنین میتوانید گزینههای مربوط به Orphaned Objects (اشیای بدون گروه) را مدیریت کنید.

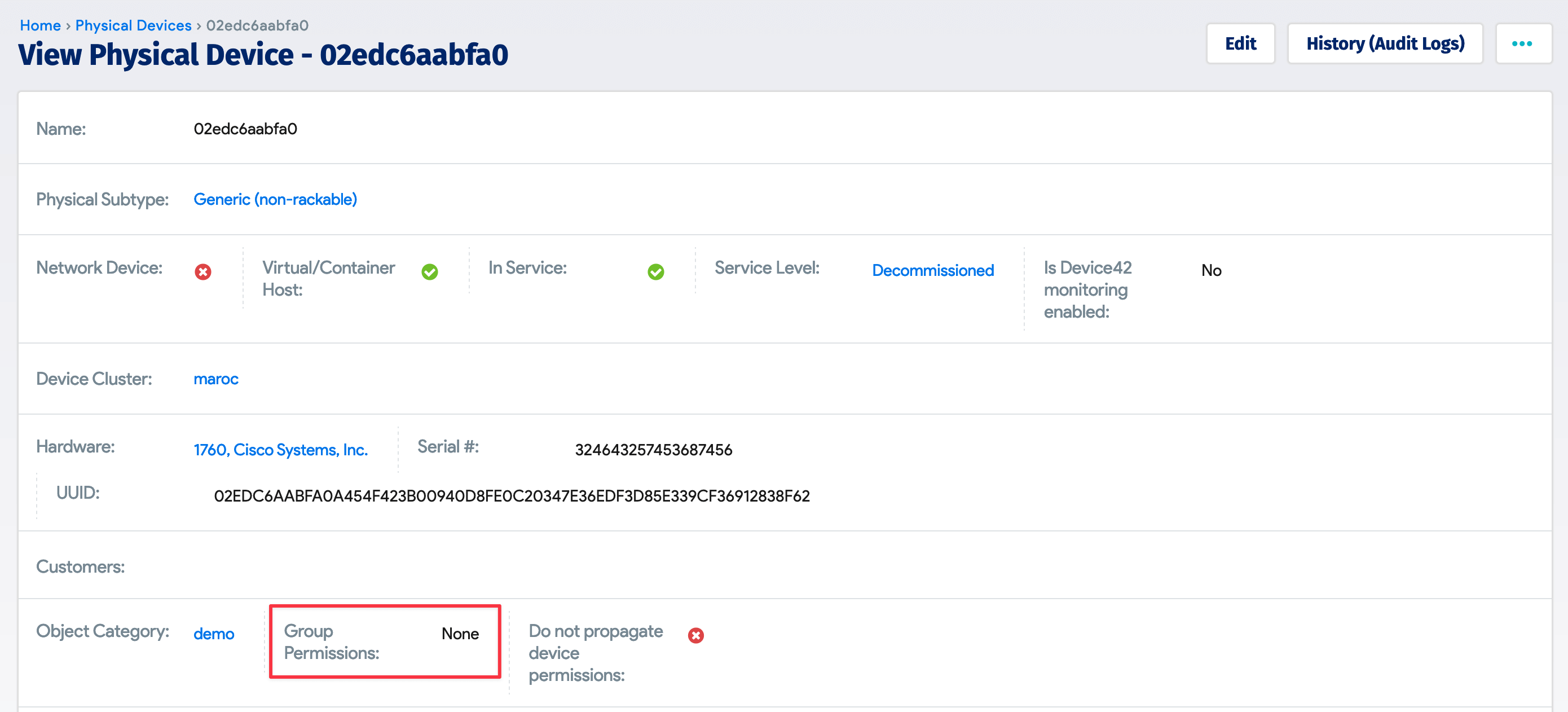

۲. مشاهده مجوزهای دسترسی مبتنی بر نقش

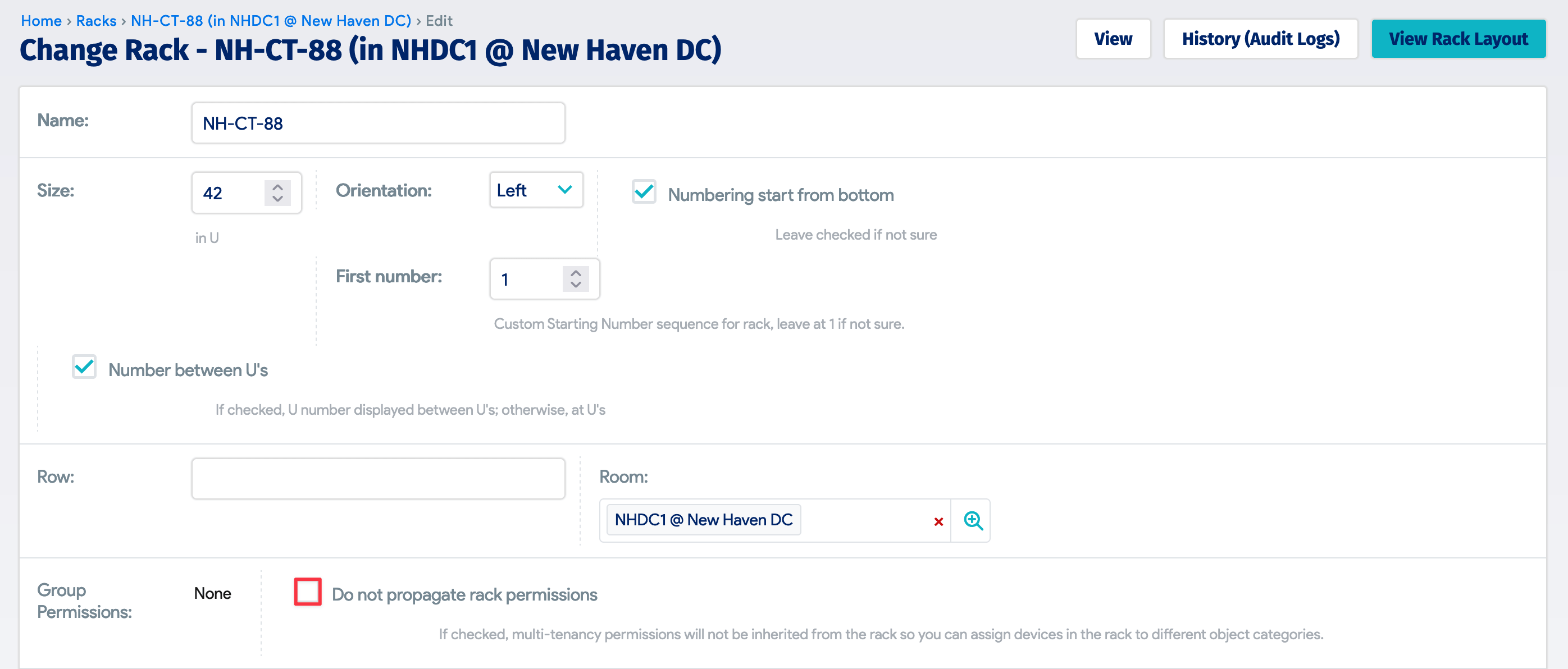

در صفحهی مشاهدهی هر شیء، یک فیلد به نام Group Permissions وجود دارد که نشان میدهد چه گروههایی به این شیء دسترسی دارند.

گروهها به چه صورت به اشیا اختصاص داده میشوند؟

- از طریق دستهبندیهای دستگاه (Device Categories)

- از طریق ساختمانها، اتاقها یا رکهایی که دستگاه در آنها قرار دارد

- از طریق ماشینهای مجازی (VMs) یا Blade Chassis که دستگاه در آنها قرار دارد

🔹 کلیدهای مهم:

- Direct Permissions: اشیایی که مستقیماً به گروه اختصاص داده شدهاند را نشان میدهد.

- Inherited Permissions: فقط مجوزهای به ارث برده شده را نشان میدهد.

- All Permissions: تمام مجوزهای مستقیم و ارثبرده شده را نمایش میدهد.

۳. جلوگیری از انتشار خودکار مجوزها (Do Not Propagate)

اگر نمیخواهید مجوزهای یک ساختمان، اتاق یا رک به طور خودکار به اشیای داخل آن منتقل شود، میتوانید گزینه Do Not Propagate را فعال کنید.

مثال:

- اگر یک رک در مرکز داده به چندین مشتری اختصاص داده شده، هر مشتری فقط رک خود را مشاهده میکند و اطلاعات سایر دستگاهها را نخواهد دید.

- در نمای Rack Layout، رکهایی که کاربر مجوز مشاهده آنها را ندارد، خاکستری و بدون اطلاعات نمایش داده میشوند.

۴. تفاوت بین مجوزهای عملکردی (Functional Permissions) و مجوزهای اشیاء (Object Permissions)

- مجوزهای عملکردی: زمانی که RBAC غیرفعال باشد، کاربران فقط به بخشهایی از منو دسترسی دارند که برای گروهشان تعریف شده است.

- مجوزهای اشیاء: زمانی که RBAC فعال باشد، کاربران فقط به ساختمانها، اتاقها، رکها، و دستگاههایی که به آنها مجوز داده شده، دسترسی خواهند داشت.

نکته:

زمانی که RBAC برای اولین بار فعال میشود، فقط Superuserها به همه اشیا دسترسی دارند، اما سایر کاربران هیچ شیئی را مشاهده نخواهند کرد مگر اینکه مجوز آن را دریافت کنند.

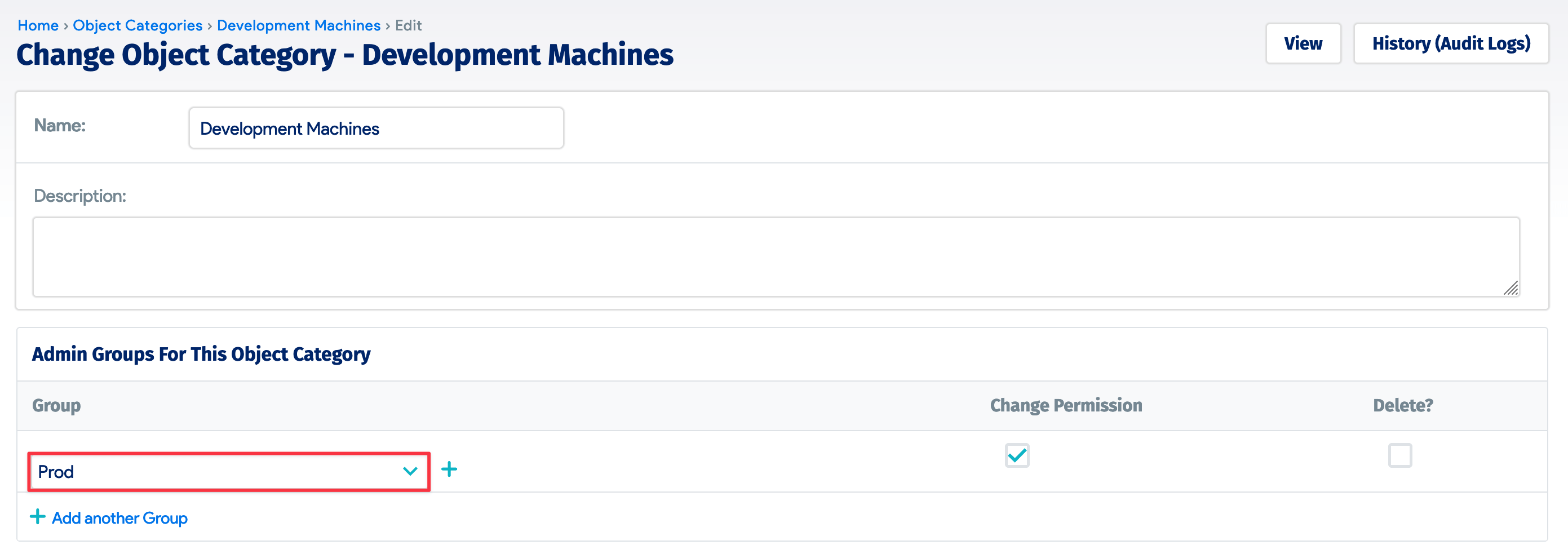

۵. مدیریت دستهبندی اشیا (Object Categories)

Object Categories به شما امکان میدهد تا مجوزهای دسترسی را سادهتر مدیریت کنید. به جای اینکه گروهها را مستقیماً به دستگاهها اختصاص دهید، میتوانید دستهبندیهایی ایجاد کنید و به دستگاهها نسبت دهید.

ایجاد دستهبندی اشیا

- به مسیر Infrastructure > Organization > Object Categories بروید.

- یک دستهبندی جدید ایجاد کنید و نام و توضیحی برای آن تعیین کنید.

- گروههای مدیریت را به آن اختصاص دهید.

مدیریت مجوزهای دستهبندی اشیا

- گروههای مدیر میتوانند به دستهبندیها بهصورت فقط مشاهده (View-Only) یا قابلیت تغییر (Change Permission) دسترسی داشته باشند.

- مثال: گروه Prod اجازهی تغییر در دستهبندی Development Machines را دارد، بنابراین اعضای این گروه میتوانند هر دستگاهی که به این دسته تعلق دارد را ویرایش کنند.

🔹 نکته مهم:

اگر گروهی به یک ساختمان دسترسی داشته باشد، به تمامی اشیا درون آن ساختمان نیز دسترسی خواهد داشت، از جمله اتاقها، رکها، و دستگاهها.

۶. مدیریت دستهبندیهای Subnet

Subnet Categories مشابه Object Categories است اما برای شبکهها و Subnetها استفاده میشود.

- به مسیر Resources > Network > Subnet Categories بروید.

- دستهبندیهای Subnet ایجاد کنید و گروههای مدیریتی را به آنها اختصاص دهید.

- مجوزهای مربوطه را تنظیم کنید.

نکته:

- اگر گروهی به VRF Group اختصاص داده شود، تمام Subnetها در آن گروه، همان مجوزها را دریافت میکنند.

- اگر Subnetی دارای Subnet Category باشد، تمام Subnets زیرمجموعهی آن نیز همان مجوزها را خواهند داشت.

۷. تخصیص مجوزهای اشیا به گروههای مدیریت

مجوزهای اشیا برای موارد زیر اعمال میشود:

✅ ساختمانها

✅ اتاقها

✅ رکها

✅ دستگاهها

✅ داراییها (Assets)

✅ دستهبندیهای اشیا (Object Categories)

✅ گروههای VRF

✅ دستهبندیهای Subnet

✅ خریدها و تأمینکنندگان (Purchases & Vendors)

✅ مشتریان

✅ وظایف Auto Discovery

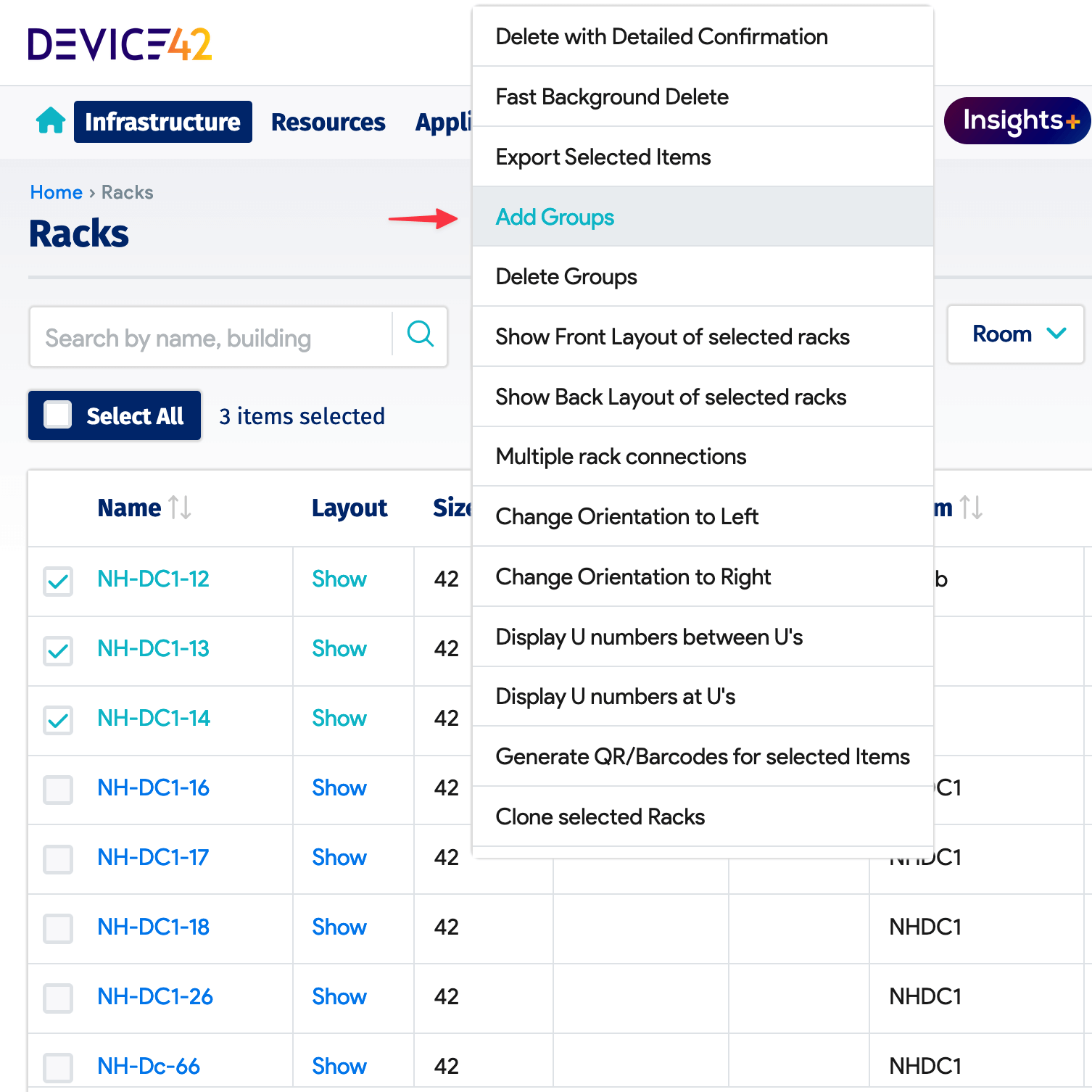

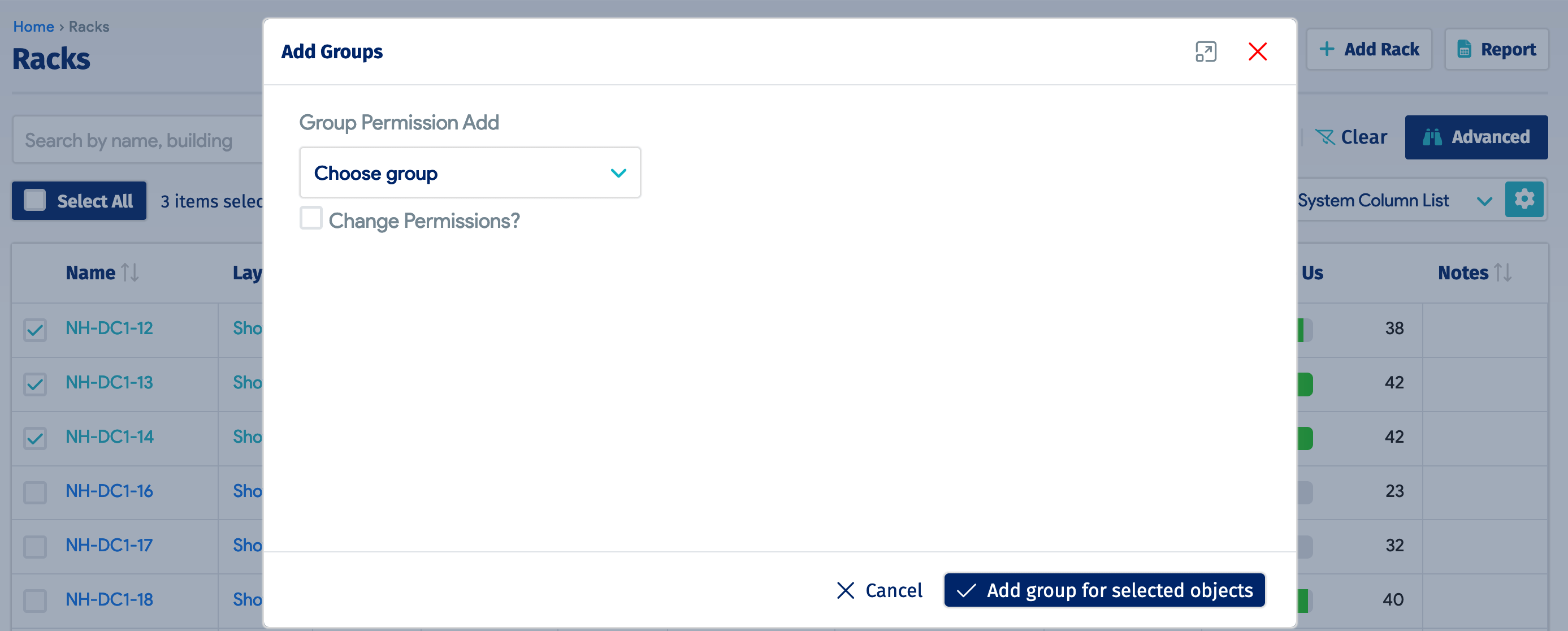

مثال تخصیص گروه مدیریتی به چند رک

- سه رک را به یک گروه اختصاص دهید.

- روی گزینه Add Groups کلیک کنید.

- با کلیک روی آیکون چکش تأیید کنید که گروه “Prod” اجازه مشاهده و ویرایش این رکها را دارد.

- اگر گزینه Change Permissions غیرفعال باشد، فقط اجازه مشاهده داده میشود.

۸. قوانین سلسلهمراتبی مجوزها

🔹 سلسلهمراتب مجوزهای تجهیزات (Device Hierarchy)

- دسترسی به یک ساختمان به معنای دسترسی به تمامی اتاقها، رکها، دستگاهها و داراییها در آن ساختمان است.

- دسترسی به یک اتاق به معنای دسترسی به تمامی رکها، دستگاهها، و داراییهای درون آن اتاق است.

- دسترسی به یک رک به معنای دسترسی به تمامی دستگاههای درون آن رک است.

🔹 سلسلهمراتب مجوزهای شبکه (IP Hierarchy)

- دسترسی به گروه VRF به معنای دسترسی به تمامی Subnetها و آدرسهای IP درون آن گروه است.

- دسترسی به یک Subnet والد به معنای دسترسی به تمامی Subnetهای فرزند است.

مثال:

- اگر گروهی به یک Subnet فقط مجوز مشاهده داشته باشد، نمیتواند آدرس IP اضافه کند یا تغییر دهد.

- اگر گروهی به یک Subnet مجوز تغییر داشته باشد، میتواند IP اضافه کند یا حذف کند.

۹. مدیریت وظایف Auto Discovery

هنگام ایجاد یک وظیفهی Auto Discovery، میتوانید:

- گروه مدیریتی را به آن اختصاص دهید تا کاربران مشخصی فقط به آن دسترسی داشته باشند.

- دستهبندی شیء و Subnet را برای اشیای کشفشده تنظیم کنید.

⚠️ هشدار:

اگر یک کاربر غیرSuperuser یک Auto Discovery اجرا کند و هیچ دستهبندیای مشخص نکند، ممکن است نتواند اشیای کشفشده را مشاهده کند.

📌 نتیجهگیری

🔹 RBAC در Device42 به شما امکان میدهد دسترسی کاربران را کاملاً سفارشی کنید.

🔹 میتوانید گروههای کاربری را ایجاد کرده و به دستهبندیهای مختلف اشیا و شبکهها اختصاص دهید.

🔹 سلسلهمراتب مجوزها به شما کمک میکند دسترسی کاربران را بهینهسازی و محدود کنید.

فرم درخواست لایسنس